Введение

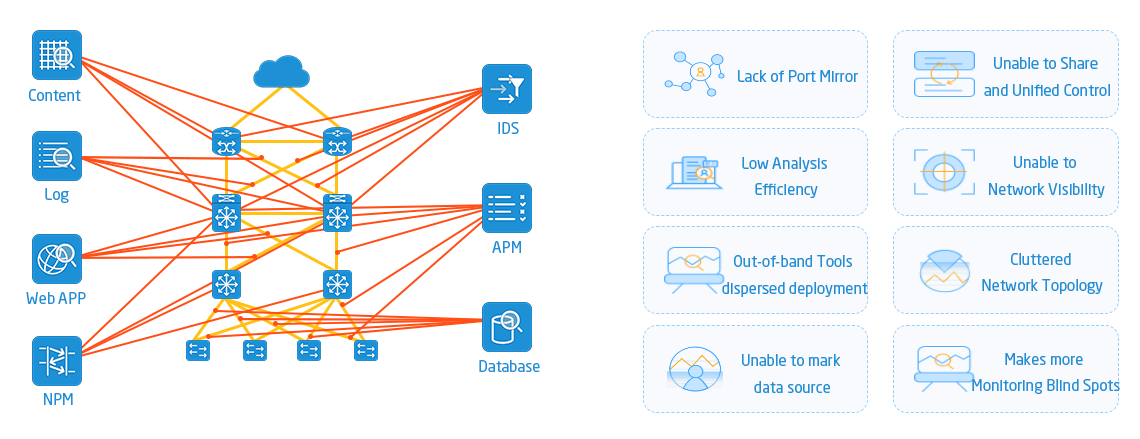

Сбор и анализ сетевого трафика — наиболее эффективный способ получения непосредственных данных о поведении пользователей сети и соответствующих параметрах. В условиях постоянного совершенствования эксплуатации и обслуживания центров обработки данных сбор и анализ сетевого трафика стали неотъемлемой частью инфраструктуры центров обработки данных. В настоящее время сбор сетевого трафика в основном осуществляется с помощью сетевого оборудования, поддерживающего обходное зеркалирование трафика. Для сбора трафика необходимо создать всеобъемлющую, рациональную и эффективную сеть сбора трафика, которая поможет оптимизировать показатели производительности сети и бизнеса, а также снизить вероятность сбоев.

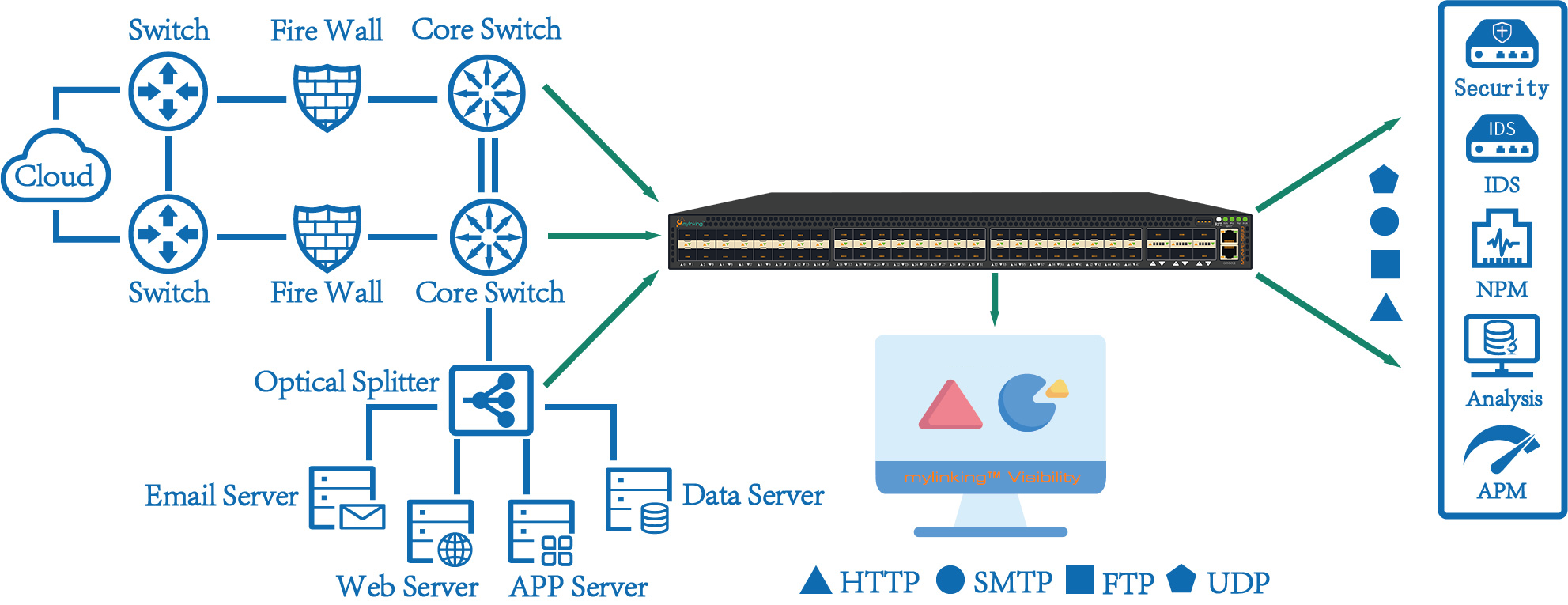

Сеть сбора трафика можно рассматривать как независимую сеть, состоящую из устройств сбора трафика и развернутую параллельно с производственной сетью. Она собирает данные о трафике каждого сетевого устройства и агрегирует их на региональном и архитектурном уровнях. Используя механизм фильтрации и обмена данными в оборудовании сбора трафика, она обеспечивает передачу данных на полной скорости линии связи с 2-4 уровнями условной фильтрации, удалением дубликатов пакетов, усечением пакетов и другими расширенными функциональными операциями, а затем отправляет данные в каждую систему анализа трафика. Сеть сбора трафика может точно отправлять конкретные данные каждому устройству в соответствии с требованиями каждой системы, решая проблему невозможности фильтрации и отправки традиционных зеркальных данных, что потребляет вычислительную мощность сетевых коммутаторов. В то же время, механизм фильтрации и обмена данными сети сбора трафика обеспечивает фильтрацию и пересылку данных с низкой задержкой и высокой скоростью, гарантируя качество данных, собираемых сетью сбора трафика, и предоставляя хорошую информационную основу для последующего оборудования анализа трафика.

Для уменьшения воздействия на исходный канал связи обычно получают копию исходного трафика с помощью разделения лучей, SPAN или TAP.

Пассивный сетевой ответвитель (оптический разветвитель)

Для получения копии трафика с помощью разделения светового потока требуется устройство разделения светового потока. Разделитель светового потока — это пассивное оптическое устройство, которое может перераспределять интенсивность мощности оптического сигнала в соответствии с требуемой пропорцией. Разделитель может разделять световой поток на 1, 1 и 4 канала, а также 1 канал на несколько каналов. Для уменьшения воздействия на исходный канал связи центр обработки данных обычно использует соотношение разделения оптического потока 80:20, 70:30, при котором 70 и 80 процентов оптического сигнала направляются обратно на исходный канал. В настоящее время оптические разделители широко используются в анализе производительности сети (NPM/APM), системах аудита, анализе поведения пользователей, обнаружении сетевых вторжений и других сценариях.

Преимущества:

1. Высоконадежное пассивное оптическое устройство;

2. Не занимает порт коммутатора, является независимым оборудованием, что обеспечивает возможность последующего расширения;

3. Нет необходимости изменять конфигурацию коммутатора, это не повлияет на другое оборудование;

4. Полный сбор трафика, без фильтрации пакетов коммутатором, включая пакеты с ошибками и т. д.

Недостатки:

1. Необходимость простого переключения сети, подключения оптоволокна к магистральному каналу и выбора оптического разветвителя приведет к снижению оптической мощности некоторых магистральных каналов.

SPAN (зеркало порта)

Функция SPAN является встроенной в сам коммутатор, поэтому её нужно лишь настроить на самом коммутаторе. Однако эта функция повлияет на производительность коммутатора и приведёт к потере пакетов при перегрузке данных.

Преимущества:

1. Нет необходимости добавлять дополнительное оборудование, достаточно настроить коммутатор для увеличения количества выходных портов для репликации изображений.

Недостатки:

1. Займите порт коммутатора.

2. Необходимо настроить коммутаторы, что предполагает совместную координацию с производителями сторонних оборудования, увеличивая потенциальный риск сбоя сети.

3. Зеркальное дублирование трафика влияет на производительность портов и коммутаторов.

Активный сетевой TAP (агрегатор TAP)

Сетевой TAP-терминал — это внешнее сетевое устройство, обеспечивающее зеркалирование портов и создающее копию трафика для использования различными устройствами мониторинга. Эти устройства устанавливаются в месте, которое необходимо контролировать в сети, копируют IP-пакеты данных и отправляют их в инструмент мониторинга сети. Выбор точки доступа для сетевого TAP-терминала зависит от направленности сетевого трафика — цели сбора данных, рутинный мониторинг, анализ и задержки, обнаружение вторжений и т. д. Сетевые TAP-терминалы могут собирать и зеркалировать потоки данных со скоростью от 1 Гбит/с до 100 Гбит/с.

Эти устройства получают доступ к трафику без какого-либо изменения потока пакетов сетевым TAP-устройством, независимо от скорости передачи данных. Это означает, что сетевой трафик не подвергается мониторингу и зеркалированию портов, что крайне важно для поддержания целостности данных при их маршрутизации к инструментам безопасности и анализа.

Это гарантирует, что сетевые периферийные устройства отслеживают копии трафика, а сетевые TAP-устройства выступают в роли наблюдателей. Передавая копию ваших данных на все подключенные устройства, вы получаете полную прозрачность в точке сети. В случае отказа сетевого TAP-устройства или устройства мониторинга вы можете быть уверены, что трафик не пострадает, что гарантирует безопасность и доступность операционной системы.

В то же время, это становится главной целью сетевых TAP-устройств. Доступ к пакетам всегда может быть обеспечен без прерывания трафика в сети, а такие решения для обеспечения видимости могут также решать более сложные задачи. Потребности в мониторинге со стороны инструментов, начиная от межсетевых экранов нового поколения и заканчивая защитой от утечки данных, мониторингом производительности приложений, SIEM, цифровой криминалистикой, IPS, IDS и многим другим, вынуждают сетевые TAP-устройства развиваться.

Помимо предоставления полной копии трафика и поддержания доступности, устройства TAP могут обеспечивать следующее.

1. Фильтрация пакетов для максимальной эффективности мониторинга сети.

Тот факт, что сетевое TAP-устройство может создать 100% копию пакета в какой-то момент, не означает, что каждый инструмент мониторинга и безопасности должен видеть весь пакет целиком. Потоковая передача трафика всем инструментам мониторинга и безопасности сети в режиме реального времени приведет только к избыточному упорядочиванию, что негативно скажется на производительности инструментов и сети в целом.

Правильно подобранное сетевое TAP-устройство может помочь фильтровать пакеты, направляемые к инструменту мониторинга, распределяя нужные данные нужному инструменту. Примерами таких инструментов являются системы обнаружения вторжений (IDS), системы предотвращения потери данных (DLP), системы управления информацией и событиями безопасности (SIEM), криминалистический анализ и многие другие.

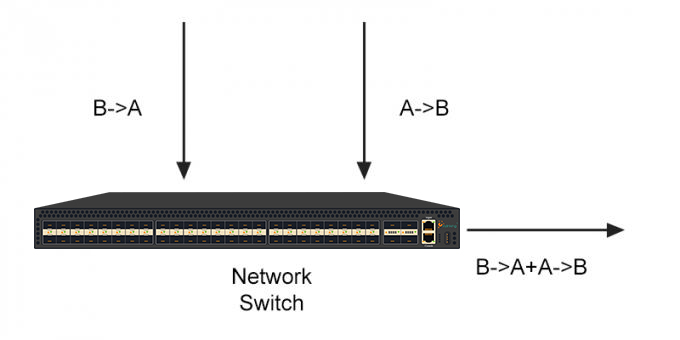

2. Объединение каналов связи для эффективного сетевого взаимодействия.

По мере роста требований к мониторингу и безопасности сети сетевым инженерам приходится искать способы использования существующих ИТ-бюджетов для выполнения большего количества задач. Но в какой-то момент невозможно постоянно добавлять новые устройства в сеть и увеличивать ее сложность. Крайне важно максимально эффективно использовать инструменты мониторинга и безопасности.

Сетевые TAP-устройства могут помочь, агрегируя множество сетевых потоков, как восходящих, так и западных, для доставки пакетов подключенным устройствам через один порт. Внедрение инструментов мониторинга таким образом позволит сократить количество необходимых средств мониторинга. Поскольку объем трафика данных между центрами обработки данных и между ними продолжает расти, потребность в сетевых TAP-устройствах становится крайне важной для поддержания прозрачности всех потоков данных в больших объемах.

Возможно, вас заинтересует следующая статья:Как перехватить сетевой трафик? Перехват сетевого трафика против зеркалирования портов.

Дата публикации: 24 октября 2024 г.