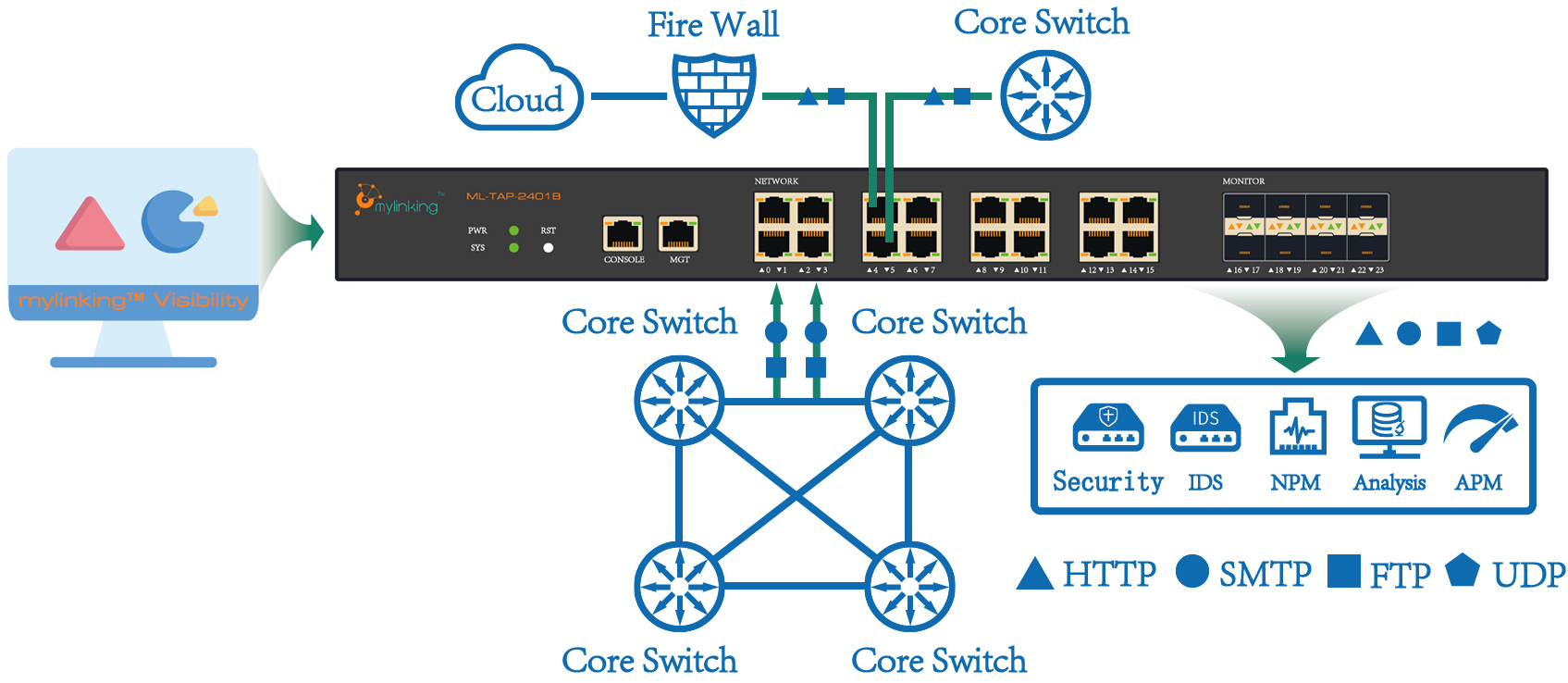

ОнБрокер сетевых пакетов(NPB), который включает в себя широко используемые 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB иПорт доступа для тестирования сети (TAP)Это аппаратное устройство, которое подключается непосредственно к сетевому кабелю и передает сетевой трафик другим устройствам.

Сетевые пакетные брокеры широко используются в системах обнаружения вторжений в сеть (IDS), сетевых детекторах и профилировщиках. Сессия зеркалирования портов. В режиме шунтирования контролируемый UTP-канал (немаскированный канал) разделяется на две части с помощью шунтирующего устройства TAP. Перенаправленные данные подключаются к интерфейсу сбора данных для системы мониторинга информационной безопасности в Интернете.

Что делает для вас Network Packet Broker (NPB)?

Основные характеристики:

1. Независимый

Это независимое аппаратное устройство, не влияющее на нагрузку существующих сетевых устройств, что имеет значительные преимущества перед зеркалированием портов.

Это устройство подключается к сети по кабелю, что означает, что его необходимо соединить проводом. Однако это также имеет недостаток, заключающийся в создании точки отказа, и, поскольку это устройство работает в режиме онлайн, существующую сеть необходимо прерывать во время развертывания, в зависимости от места его установки.

2. Прозрачный

Прозрачность означает, что указатель направлен на текущую сеть. После подключения к сетевому шунту он не оказывает никакого влияния на все устройства в текущей сети и полностью прозрачен для них. Конечно, это также включает трафик, отправляемый сетевым шунтом на устройство мониторинга, который также прозрачен для сети.

Принцип работы:

Перераспределение трафика на основе входных данных, их репликация, сбор, фильтрация, преобразование данных POS-системы 10G посредством преобразования протокола в данные локальной сети объемом в десятки мегабайт, в соответствии со специальным алгоритмом балансировки нагрузки, обеспечивает одновременное выполнение всех пакетов одной сессии или с одного IP-адреса через один и тот же пользовательский интерфейс.

Функциональные особенности:

1. Преобразование протокола

К основным интерфейсам передачи данных в интернете, используемым интернет-провайдерами, относятся 40G POS, 10G POS/WAN/LAN, 2.5G POS и GE, в то время как интерфейсами приема данных, используемыми серверами приложений, являются интерфейсы GE и 10GE LAN. Поэтому преобразование протокола, обычно упоминаемое в отношении интерфейсов интернет-коммуникаций, в основном относится к преобразованию между 40G POS, 10G POS и 2.5G POS в 10GE LAN или GE, а также к двусторонней совместной передаче между 10GE WAN и 10GE LAN и GE.

2. Сбор и распространение данных.

Большинство приложений для сбора данных, по сути, извлекают интересующий их трафик и отбрасывают ненужный. Данные о трафике с конкретного IP-адреса, протокола и порта извлекаются путем сходимости пяти элементов (исходный IP-адрес, целевой IP-адрес, исходный порт, целевой порт и протокол). При выводе гарантируется совпадение источника, местоположения и балансировки нагрузки в соответствии с конкретным алгоритмом хеширования.

3. Фильтрация кодов функций

Для сбора P2P-трафика прикладная система может фокусироваться только на определенном типе трафика, например, на потоковой передаче мультимедиа (PPStream, BT, Thunderbolt) и распространенных HTTP-запросах, таких как GET и POST и т. д. Для извлечения и обработки данных может использоваться метод сопоставления кодов признаков. Дивертер поддерживает фильтрацию по фиксированному и плавающему коду признака. Плавающий код признака — это смещение, заданное на основе кода признака с фиксированным местоположением. Он подходит для приложений, которые указывают код признака для фильтрации, но не указывают конкретное местоположение этого кода.

4. Управление сессиями

Система идентифицирует трафик сессии и гибко настраивает значение N для пересылки сессий (N от 1 до 1024). То есть, первые N пакетов каждой сессии извлекаются и пересылаются в систему анализа приложений на бэкэнде, а пакеты после N отбрасываются, что позволяет экономить ресурсы для нижестоящей платформы анализа приложений. В целом, при использовании IDS для мониторинга событий нет необходимости обрабатывать все пакеты всей сессии; вместо этого достаточно извлечь первые N пакетов каждой сессии для завершения анализа и мониторинга событий.

5. Зеркальное отображение и репликация данных

Разветвитель позволяет осуществлять зеркальное отображение и репликацию данных на выходном интерфейсе, что обеспечивает доступ к данным для нескольких прикладных систем.

6. Сбор и пересылка данных в сети 3G

Сбор и распределение данных в сетях 3G отличаются от традиционных методов анализа сети. Пакеты в сетях 3G передаются по магистральным каналам связи через несколько уровней инкапсуляции. Длина пакета и формат инкапсуляции отличаются от таковых в обычных сетях. Разделитель может точно идентифицировать и обрабатывать туннельные протоколы, такие как пакеты GTP и GRE, многоуровневые пакеты MPLS и пакеты VLAN. Он может извлекать сигнальные пакеты IUPS, сигнальные пакеты GTP и пакеты Radius для указанных портов на основе характеристик пакета. Кроме того, он может разделять пакеты по внутреннему IP-адресу. Поддержка обработки пакетов большого размера (MTU > 1522 байт) позволяет идеально реализовать сбор данных и их распределение в сетях 3G.

Требования к функционалу:

- Поддерживает распределение трафика по протоколам приложений L2-L7.

- Поддерживает фильтрацию по кортежам из 5 элементов по точному IP-адресу источника, IP-адресу назначения, порту источника, порту назначения и протоколу, а также по маске.

- Поддерживает балансировку выходной нагрузки, а также гомологию и сходство выходных данных.

- Поддерживает фильтрацию и пересылку по символьным строкам.

- Поддерживает управление сессиями. Пересылает первые N пакетов каждой сессии. Значение N можно указать.

- Поддержка нескольких пользователей. Пакеты данных, соответствующие одному и тому же правилу, могут одновременно передаваться третьей стороне, или данные на выходном интерфейсе могут зеркально отображаться и реплицироваться, обеспечивая доступ к данным из нескольких прикладных систем.

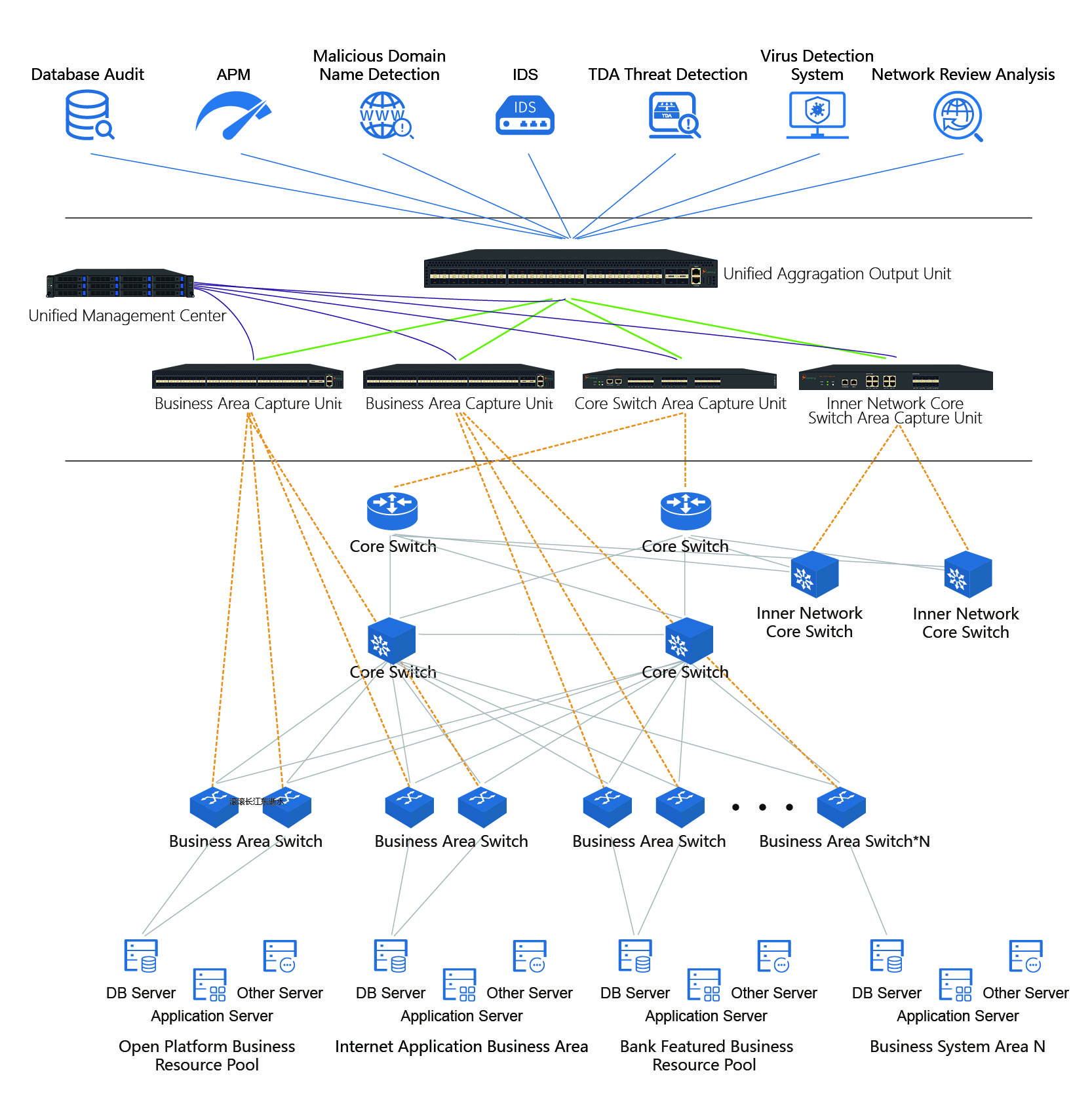

Решение для финансовой отрасли. Преимущество решения.

В условиях стремительного развития глобальных информационных технологий и углубления информатизации масштабы корпоративных сетей постепенно расширяются, а зависимость различных отраслей от информационных систем становится все более высокой. Одновременно растет число внутренних и внешних атак, нарушений и угроз информационной безопасности в корпоративных сетях. В связи с последовательным внедрением большого количества систем защиты сети и мониторинга бизнес-процессов, развертыванием различных средств мониторинга и защиты по всей сети, возникают проблемы с неэффективной эксплуатацией информационных ресурсов, «слепыми зонами» мониторинга, повторным мониторингом, топологией сети и ее неупорядоченностью, что приводит к низкой эффективности работы оборудования мониторинга, высоким инвестициям, низкой прибыли, трудностям с поздним техническим обслуживанием и управлением, а также к проблемам с контролем информационных ресурсов.

Дата публикации: 08.09.2022