Система обнаружения вторжений (IDS)Система обнаружения вторжений (IDS) подобна разведчику в сети, её основная функция — обнаружение вторжений и отправка сигнала тревоги. Отслеживая сетевой трафик или поведение хостов в режиме реального времени, она сравнивает заданную «библиотеку сигнатур атак» (например, известный вирусный код, шаблон атаки хакера) с «базовым уровнем нормального поведения» (например, нормальная частота доступа, формат передачи данных) и немедленно запускает сигнал тревоги и записывает подробный журнал при обнаружении аномалии. Например, когда устройство часто пытается взломать пароль сервера методом перебора, IDS выявит этот аномальный шаблон входа в систему, быстро отправит предупреждение администратору и сохранит ключевые доказательства, такие как IP-адрес атаки и количество попыток, для обеспечения последующей отслеживаемости.

В зависимости от места развертывания, системы обнаружения вторжений (IDS) можно разделить на две основные категории. Сетевые IDS (NIDS) развертываются на ключевых узлах сети (например, шлюзах, коммутаторах) для мониторинга трафика всего сегмента сети и обнаружения атак между устройствами. Системы обнаружения вторжений на мэйнфреймах (HIDS) устанавливаются на одном сервере или терминале и фокусируются на мониторинге поведения конкретного хоста, такого как изменение файлов, запуск процессов, занятость портов и т. д., что позволяет точно фиксировать вторжения на одном устройстве. Однажды платформа электронной коммерции обнаружила аномальный поток данных через NIDS — большое количество пользовательской информации загружалось с неизвестных IP-адресов в пакетном режиме. После своевременного предупреждения техническая команда быстро устранила уязвимость и предотвратила утечку данных.

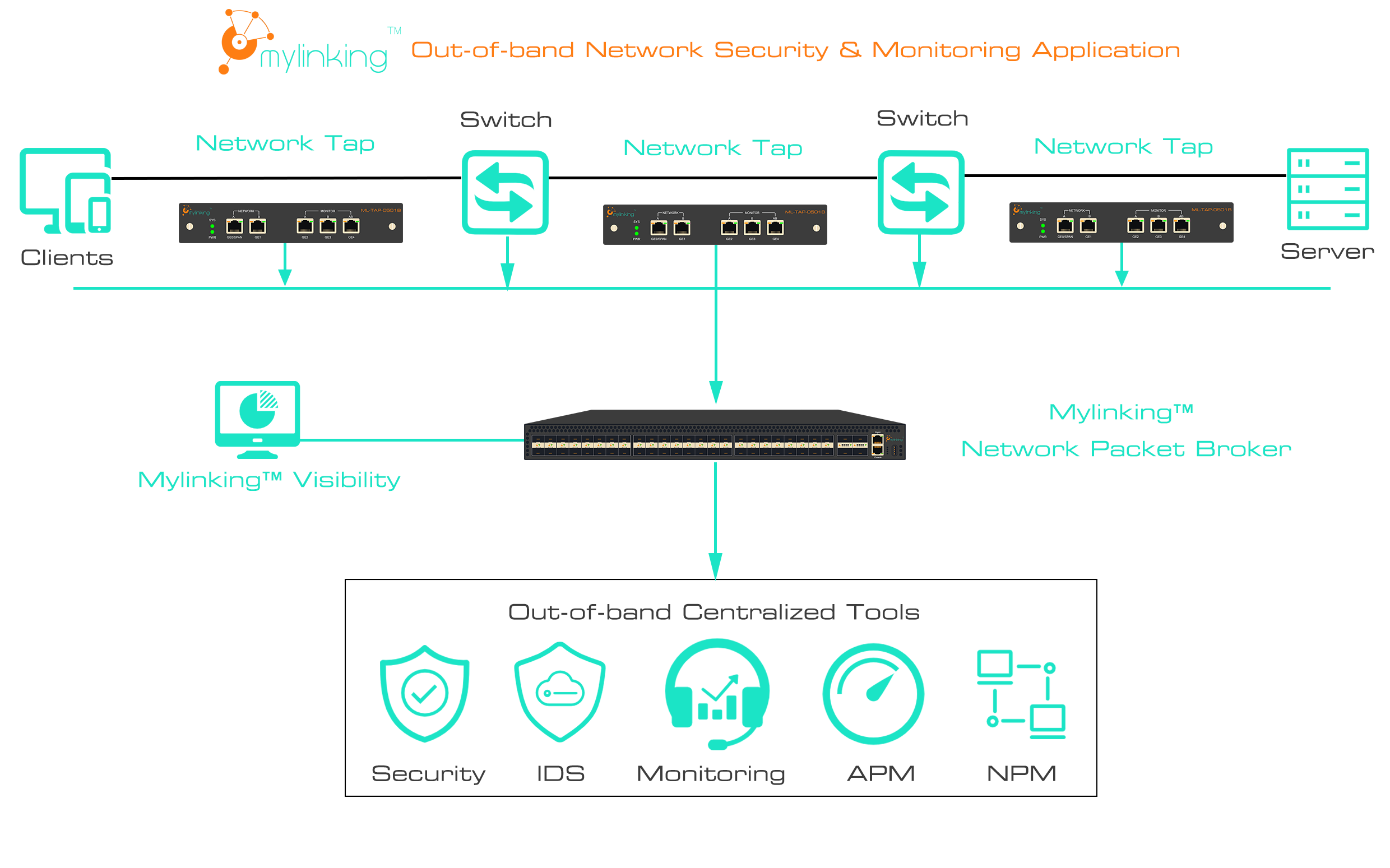

Приложение Mylinking™ Network Packet Brokers в системе обнаружения вторжений (IDS)

Система предотвращения вторжений (IPS)Система обнаружения вторжений (IDS) выступает в роли «защитника» сети, повышая способность к активному перехвату атак на основе функции обнаружения. При обнаружении вредоносного трафика она может в режиме реального времени выполнять блокирующие операции, такие как разрыв аномальных соединений, отбрасывание вредоносных пакетов, блокировка IP-адресов атак и т. д., не дожидаясь вмешательства администратора. Например, если IPS идентифицирует передачу вложения в электронное письмо с характеристиками вируса-вымогателя, она немедленно перехватит письмо, чтобы предотвратить проникновение вируса во внутреннюю сеть. В случае DDoS-атак она может отфильтровывать большое количество поддельных запросов и обеспечивать нормальную работу сервера.

Защитные возможности IPS основаны на «механизме реагирования в реальном времени» и «интеллектуальной системе обновления». Современные IPS регулярно обновляют базу данных сигнатур атак, чтобы синхронизироваться с новейшими методами атак хакеров. Некоторые высококлассные продукты также поддерживают «анализ поведения и обучение», которые могут автоматически выявлять новые и неизвестные атаки (например, уязвимости нулевого дня). Система IPS, используемая финансовым учреждением, обнаружила и заблокировала атаку SQL-инъекции с использованием нераскрытой уязвимости, проанализировав аномальную частоту запросов к базе данных, предотвратив тем самым изменение основных данных транзакций.

Хотя IDS и IPS выполняют схожие функции, существуют ключевые различия: с точки зрения роли, IDS — это «пассивный мониторинг + оповещение», и она не вмешивается напрямую в сетевой трафик. Она подходит для сценариев, требующих полного аудита, но не желающих влиять на работу сервиса. IPS расшифровывается как «активная защита + прерывание» и может перехватывать атаки в режиме реального времени, но должна гарантировать, что не будет ошибочно интерпретировать обычный трафик (ложные срабатывания могут привести к сбоям в работе сервиса). На практике они часто «сотрудничают» — IDS отвечает за мониторинг и всестороннее хранение доказательств для дополнения сигнатур атак для IPS. IPS отвечает за перехват в режиме реального времени, защиту от угроз, снижение потерь от атак и формирование полного замкнутого цикла безопасности «обнаружение-защита-отслеживаемость».

Системы обнаружения и предотвращения вторжений (IDS/IPS) играют важную роль в различных сценариях: в домашних сетях простые возможности IPS, такие как перехват атак, встроенные в маршрутизаторы, могут защитить от обычного сканирования портов и вредоносных ссылок; в корпоративных сетях необходимо развертывать профессиональные устройства IDS/IPS для защиты внутренних серверов и баз данных от целенаправленных атак. В сценариях облачных вычислений облачные IDS/IPS могут адаптироваться к масштабируемым облачным серверам для обнаружения аномального трафика между арендаторами. С непрерывным совершенствованием методов хакерских атак IDS/IPS также развивается в направлении «интеллектуального анализа с использованием ИИ» и «многомерного корреляционного обнаружения», что еще больше повышает точность защиты и скорость реагирования сетевой безопасности.

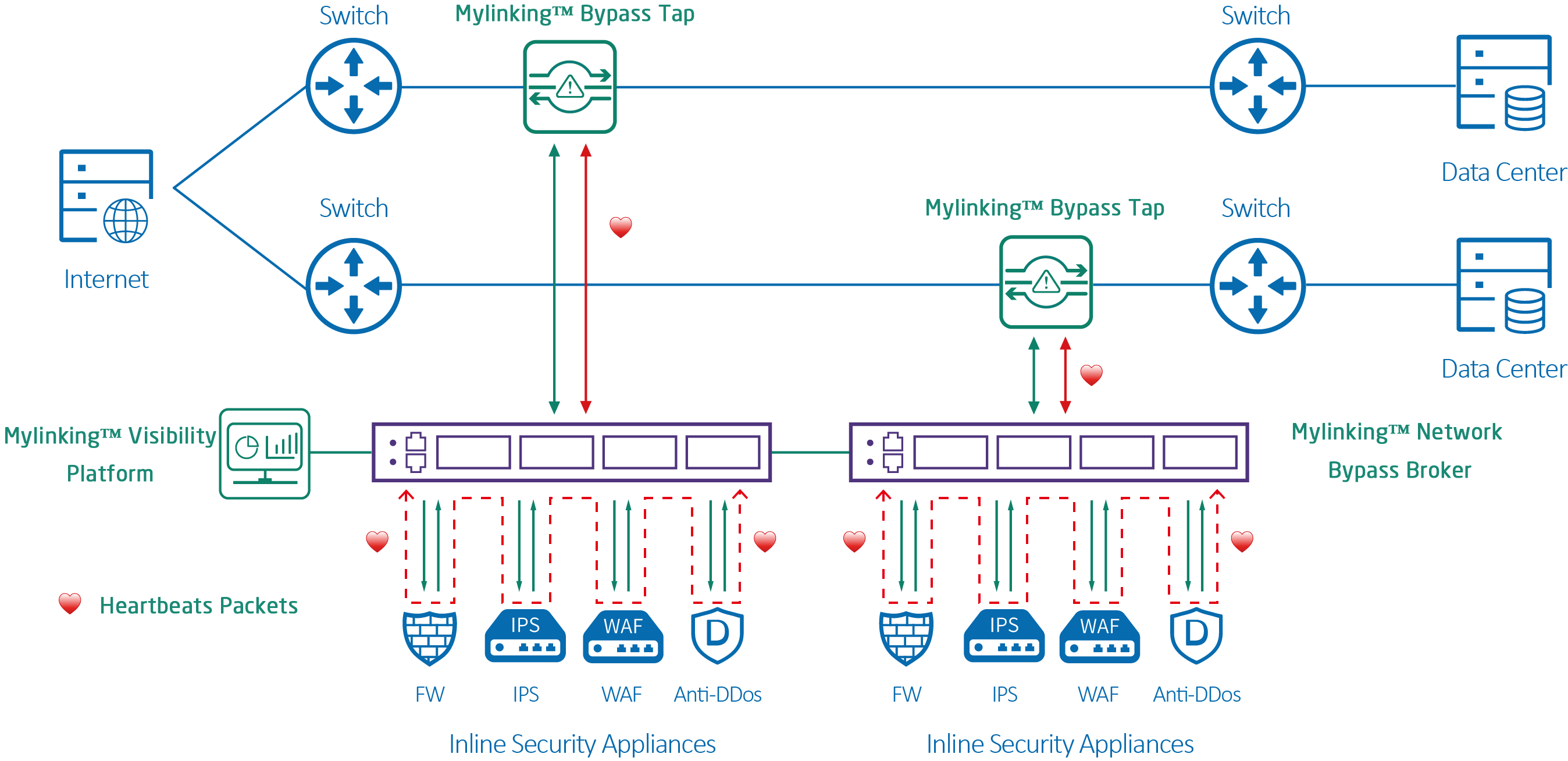

Приложение Mylinking™ Network Packet Brokers в системе предотвращения вторжений (IPS)

Дата публикации: 22 октября 2025 г.