Вы когда-нибудь слышали о сетевом прослушивателе? Если вы работаете в сфере сетевых технологий или кибербезопасности, вам, возможно, знакомо это устройство. Но для тех, кто не знаком, это может оставаться загадкой.

В современном мире сетевая безопасность важна как никогда. Компании и организации полагаются на свои сети для хранения конфиденциальных данных и общения с клиентами и партнерами. Как они могут гарантировать безопасность своей сети и защиту от несанкционированного доступа?

В этой статье мы рассмотрим, что такое сетевой перехватчик, как он работает и почему является важным инструментом для обеспечения сетевой безопасности. Итак, давайте углубимся в изучение этого мощного устройства.

Что такое сетевая точка доступа (TAP)?

Сетевые TAP-устройства играют важнейшую роль в обеспечении успешной и безопасной работы сети. Они предоставляют средства для мониторинга, анализа, отслеживания и защиты сетевой инфраструктуры. Сетевые TAP-устройства создают «копию» трафика, позволяя различным устройствам мониторинга получать доступ к этой информации, не вмешиваясь в исходный поток пакетов данных.

Эти устройства стратегически размещаются по всей сетевой инфраструктуре для обеспечения максимально эффективного мониторинга.

Организации могут устанавливать сетевые TAP-устройства в местах, которые, по их мнению, нуждаются в наблюдении, включая, помимо прочего, места для сбора данных, анализа, общего мониторинга или более важные места, такие как системы обнаружения вторжений.

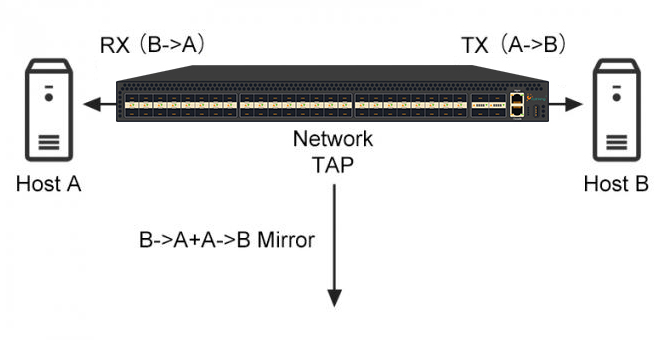

Сетевое TAP-устройство не изменяет существующее состояние ни одного пакета в активной сети; оно просто создает копию каждого отправленного пакета, чтобы его можно было передавать через интерфейс, подключенный к устройствам или программам мониторинга.

Процесс копирования выполняется без перегрузки производительности, поскольку не мешает нормальной работе сети после завершения перехвата. Таким образом, это обеспечивает организациям дополнительный уровень безопасности, позволяя обнаруживать и оповещать о подозрительной активности в сети, а также отслеживать проблемы с задержкой, которые могут возникать в часы пиковой нагрузки.

Как работает сетевой TAP-терминал?

Сетевые TAP-устройства — это сложное оборудование, позволяющее администраторам оценивать производительность всей сети без нарушения её функционирования. Это внешние устройства, используемые для мониторинга активности пользователей, обнаружения вредоносного трафика и защиты сетевой безопасности за счёт более глубокого анализа входящих и исходящих данных. Сетевые TAP-устройства соединяют физический уровень, на котором пакеты передаются по кабелям и коммутаторам, с верхними уровнями, где размещаются приложения.

Сетевой TAP-перехватчик действует как пассивный коммутатор портов, открывая два виртуальных порта для перехвата всего входящего и исходящего трафика от любых сетевых соединений, проходящих через него. Устройство разработано таким образом, чтобы быть на 100% неинвазивным, поэтому, несмотря на то, что оно обеспечивает всесторонний мониторинг, перехват и фильтрацию пакетов данных, сетевые TAP-перехватчики никоим образом не нарушают и не мешают работе вашей сети.

Кроме того, они выступают лишь в качестве каналов для передачи соответствующих данных в назначенные точки мониторинга; это означает, что они не могут анализировать или оценивать собранную информацию — для этого требуется сторонний инструмент. Это позволяет администраторам осуществлять точный контроль и проявлять гибкость в настройке оптимального использования сетевых TAP-устройств, обеспечивая при этом бесперебойную работу остальной части сети.

Зачем нам нужен сетевой TAP?

Сетевые TAP-устройства обеспечивают основу для создания комплексной и надежной системы мониторинга и отслеживания в любой сети. Подключаясь к среде передачи данных, они могут идентифицировать данные в проводной сети, чтобы передавать их в другие системы безопасности или мониторинга. Этот важнейший компонент сетевой видимости гарантирует, что все данные, находящиеся в линии связи, не будут упущены при прохождении трафика, а значит, пакеты никогда не будут потеряны.

Без TAP-устройств невозможно полноценно контролировать и управлять сетью. ИТ-администраторы могут надежно отслеживать угрозы или получать детальную информацию о своих сетях, которую внеполосные конфигурации скрыли бы, предоставляя доступ ко всей информации о трафике.

Таким образом, предоставляется точная копия входящих и исходящих сообщений, что позволяет организациям расследовать и оперативно реагировать на любую подозрительную активность. Для обеспечения безопасности и надежности сетей организаций в современную эпоху киберпреступности использование сетевого TAP-сервера должно считаться обязательным.

Типы сетевых TAP-устройств и принцип их работы?

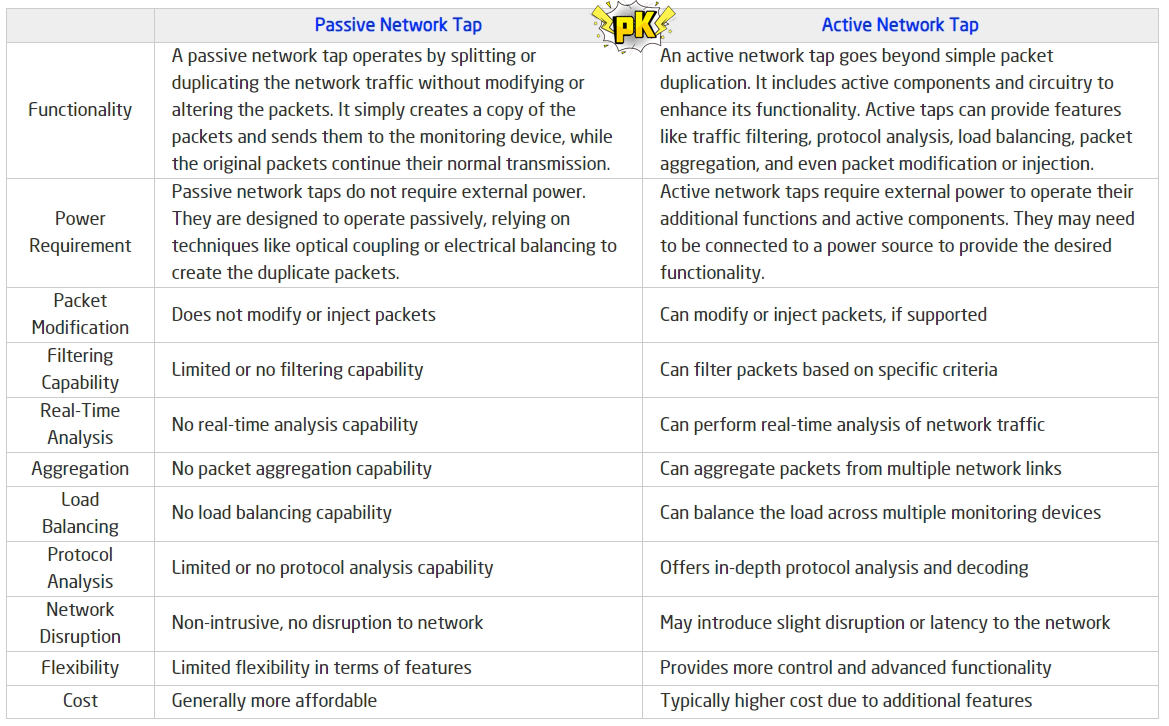

Что касается доступа к сетевому трафику и его мониторинга, существует два основных типа TAP-устройств – пассивные и активные. Оба обеспечивают удобный и безопасный способ доступа к потоку данных из сети без нарушения производительности или добавления дополнительной задержки в систему.

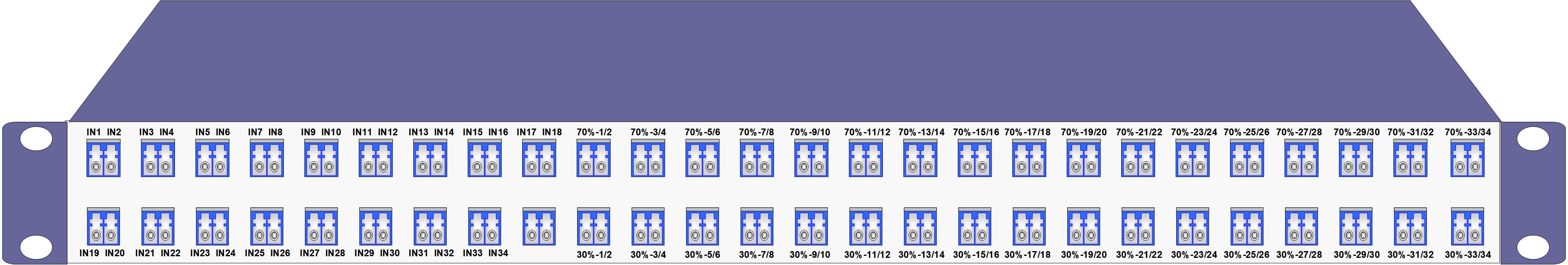

<Пассивные сетевые TAP-терминалы>

Пассивный TAP работает путем анализа электрических сигналов, проходящих по обычному кабелю связи «точка-точка» между двумя устройствами, например, между компьютерами и серверами. Он обеспечивает точку подключения, позволяющую внешнему источнику, такому как маршрутизатор или анализатор трафика, получать доступ к потоку сигнала, при этом сигнал проходит через исходное место назначения без изменений. Этот тип TAP используется при мониторинге критически важных по времени транзакций или информации между двумя точками.

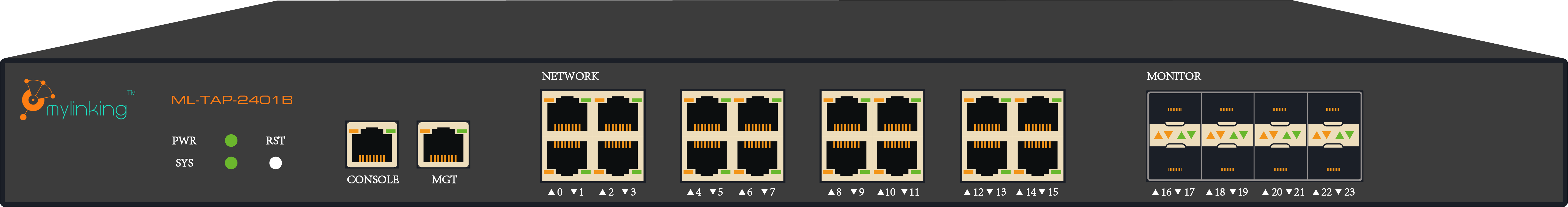

<Активные сетевые TAP-терминалы>

Активный TAP функционирует во многом так же, как и его пассивный аналог, но имеет дополнительный этап в процессе — функцию регенерации сигнала. Благодаря регенерации сигнала активный TAP обеспечивает точный мониторинг информации до того, как она будет передана дальше по линии.

Это обеспечивает стабильные результаты даже при изменяющихся уровнях напряжения от других источников, подключенных вдоль цепи. Кроме того, этот тип TAP ускоряет передачу данных в любом необходимом месте, что позволяет улучшить время выполнения.

В чём преимущества сетевого TAP-сервера?

В последние годы сетевые TAP-устройства (Network TAPs) приобретают все большую популярность, поскольку организации стремятся повысить уровень безопасности и обеспечить бесперебойную работу своих сетей. Благодаря возможности одновременного мониторинга нескольких портов, сетевые TAP-устройства представляют собой эффективное и экономичное решение для организаций, стремящихся получить более полную информацию о происходящем в их сетях.

Кроме того, благодаря таким функциям, как защита от обхода, агрегация пакетов и возможности фильтрации, сетевые TAP-устройства могут также предоставить организациям безопасный способ обслуживания своих сетей и быстрого реагирования на потенциальные угрозы.

Сетевые TAP-терминалы предоставляют организациям ряд преимуществ, таких как:

- Повышена прозрачность потоков сетевого трафика.

- Улучшена безопасность и соответствие нормативным требованиям.

- Сокращение времени простоя за счет более глубокого понимания причин возникновения проблем.

- Повышена доступность сети за счет обеспечения возможности мониторинга в полнодуплексном режиме.

- Снижение эксплуатационных расходов, поскольку они, как правило, экономичнее других решений.

Зеркальное отображение сетевых портов TAP и SPANКак перехватывать сетевой трафик? Перехват сетевого трафика или зеркалирование портов?):

Сетевые TAP (точки доступа к трафику) и порты SPAN (анализаторы коммутируемых портов) — два важных инструмента для мониторинга сетевого трафика. Хотя оба обеспечивают прозрачность сети, необходимо понимать тонкие различия между ними, чтобы определить, какой из них лучше подходит для конкретной ситуации.

Сетевой TAP-терминал — это внешнее устройство, подключаемое к точке соединения между двумя устройствами, позволяющее отслеживать проходящие через него коммуникации. Он не изменяет и не вмешивается в передаваемые данные и не зависит от коммутатора, настроенного для его использования.

С другой стороны, порт SPAN — это особый тип коммутационного порта, в котором входящий и исходящий трафик зеркалируется на другой порт в целях мониторинга. Настройка портов SPAN может быть сложнее, чем настройка сетевых TAP-терминалов, и также требует использования коммутатора.

Таким образом, сетевые TAP-терминалы больше подходят для ситуаций, требующих максимальной прозрачности, в то время как порты SPAN лучше всего подходят для более простых задач мониторинга.

Дата публикации: 12 июля 2024 г.