Для анализа сетевого трафика необходимо отправить сетевой пакет в NTOP/NPROBE или инструменты внеполосного мониторинга и обеспечения сетевой безопасности. Существует два решения этой проблемы:

Зеркалирование портов(также известный как SPAN)

Сетевой переходник(также известный как репликационный разъём, агрегационный разъём, активный разъём, медный разъём, разъём Ethernet и т. д.)

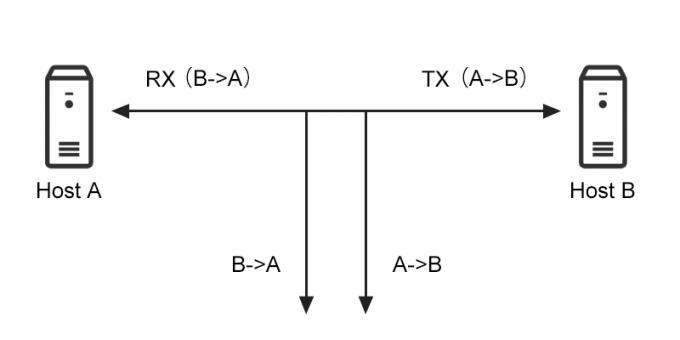

Прежде чем объяснять различия между двумя решениями (зеркалирование портов и сетевой перехват), важно понять, как работает Ethernet. На скоростях 100 Мбит/с и выше хосты обычно обмениваются данными в полнодуплексном режиме, что означает, что один хост может одновременно отправлять (Tx) и принимать (Rx). Это значит, что по кабелю 100 Мбит/с, подключенному к одному хосту, общий объем сетевого трафика, который один хост может отправить/получить (Tx/Rx), составляет 2 × 100 Мбит/с = 200 Мбит/с.

Зеркалирование портов — это активная репликация пакетов, что означает, что сетевое устройство физически отвечает за копирование пакета на зеркалируемый порт.

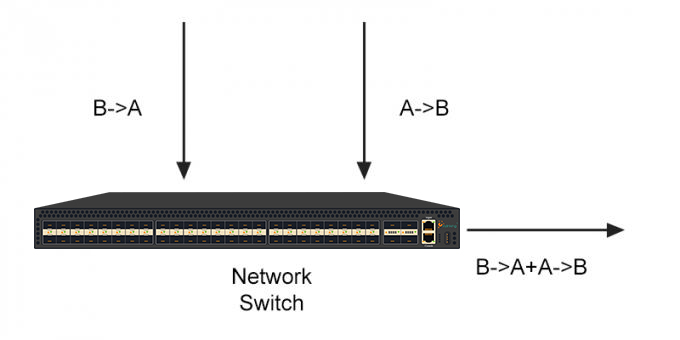

Это означает, что устройство должно выполнить эту задачу, используя какой-либо ресурс (например, процессор), и оба направления трафика будут реплицированы на один и тот же порт. Как упоминалось ранее, в полнодуплексном канале это означает, что

A -> B и B -> A

Сумма A не превысит скорость сети до того, как произойдет потеря пакетов. Это связано с тем, что физически нет места для копирования пакетов. Оказывается, зеркалирование портов — отличная технология, поскольку она может быть реализована на многих коммутаторах (но не на всех), так как большинство коммутаторов имеют недостаток в виде потери пакетов, если вы отслеживаете канал с загрузкой более 50% или зеркалируете порты на более быстрый порт (например, зеркалируете порты 100 Мбит/с на порт 1 Гбит/с). Не говоря уже о том, что зеркалирование пакетов может потребовать обмена ресурсами коммутаторов, что может перегрузить устройство и привести к снижению производительности обмена. Обратите внимание, что вы можете подключить 1 порт к одному порту или 1 VLAN к одному порту, но обычно нельзя скопировать много портов на 1. (Поэтому зеркалирование пакетов) отсутствует.

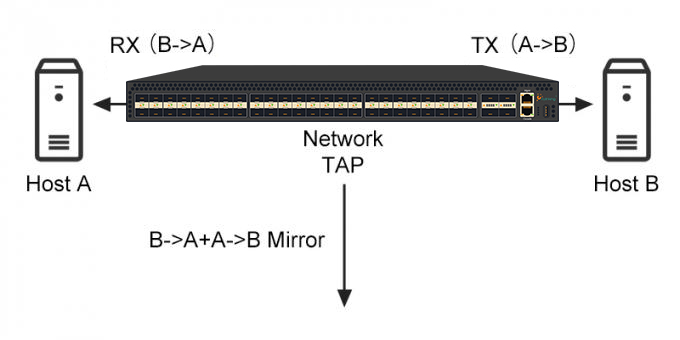

Сетевая точка доступа (TAP)TAP — это полностью пассивное аппаратное устройство, способное пассивно перехватывать трафик в сети. Оно обычно используется для мониторинга трафика между двумя точками в сети. Если сеть между этими двумя точками представляет собой физический кабель, то сетевой TAP может быть наилучшим способом перехвата трафика.

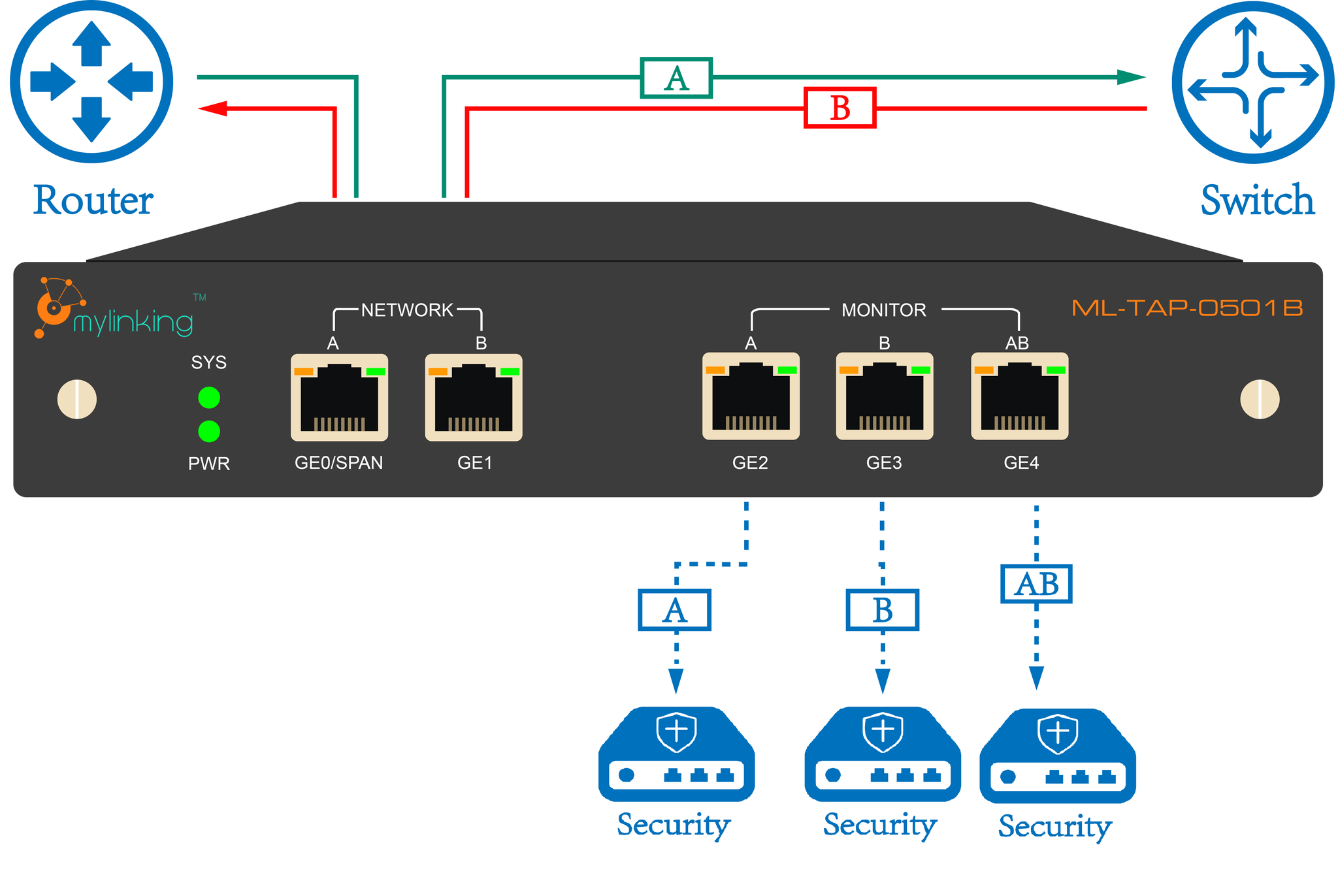

Сетевой TAP имеет как минимум три порта: порт A, порт B и порт мониторинга. Для установки TAP между точками A и B сетевой кабель между ними заменяется парой кабелей: один идет к порту A TAP, а другой — к порту B. TAP передает весь трафик между двумя сетевыми точками, сохраняя их соединение друг с другом. TAP также копирует трафик на свой порт мониторинга, позволяя аналитическому устройству прослушивать его.

Сетевые TAP-устройства широко используются в устройствах мониторинга и сбора данных, таких как APS. TAP-устройства также могут применяться в системах безопасности, поскольку они ненавязчивы, не обнаруживаются в сети, могут работать в полнодуплексном режиме и в сетях с разделением ресурсов, а также обычно пропускают трафик, даже если устройство перестает работать или теряет питание.

Поскольку порты Network Taps не принимают, а только передают данные, коммутатор не знает, кто находится за этими портами. В результате он рассылает пакеты на все порты. Поэтому, если вы подключите устройство мониторинга к коммутатору, это устройство будет получать все пакеты. Обратите внимание, что этот механизм работает, если устройство мониторинга не отправляет никаких пакетов на коммутатор; в противном случае коммутатор будет считать, что перехваченные пакеты не предназначены для этого устройства. Для этого можно использовать сетевой кабель, к которому не подключены провода TX, или сетевой интерфейс без IP-адресов (и DHCP), который вообще не передает пакеты. Наконец, обратите внимание, что если вы хотите использовать перехватчик для предотвращения потери пакетов, то либо не объединяйте направления, либо используйте коммутатор, где скорость перехватываемых направлений ниже (например, 100 Мбит/с), чем скорость порта объединения (например, 1 Гбит/с).

Итак, как перехватывать сетевой трафик? Сетевые ответвители против зеркалирования портов коммутатора.

1. Простая настройка: Network Tap > Port Mirror

2. Влияние на производительность сети: Network Tap < Port Mirror

3. Возможности захвата, репликации, агрегации и пересылки: перехват сетевого трафика > зеркалирование портов.

4. Задержка пересылки трафика: Network Tap < Port Mirror

5. Возможности предварительной обработки трафика: Network Tap > Port Mirror

Дата публикации: 30 марта 2022 г.